SHA1:

- 4d465e4f36f82fa2489d2f582ee3a20cb2c17e32

Вредоносная программа, работающая на мобильных устройствах под управлением ОС Android. Представляет собой небольшую сервисную утилиту с набором простых функций. Например, она отслеживает интенсивность загруженности оперативной памяти и позволяет очищать ее, завершая работающие процессы, дает возможность управлять беспроводными соединениями, настраивать яркость экрана и т. п. Однако ее основная функция – показ рекламы.

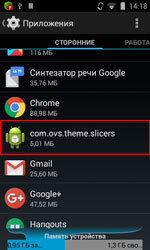

Android.Slicer.1.origin устанавливается на мобильные устройства другими вредоносными приложениями. Троянец не создает ярлык в графической оболочке ОС, поэтому пользователь мобильного устройства не может запустить его самостоятельно.

Через некоторое время после начала работы, а также при включении или отключении экрана и Wi-Fi-модуля вредоносная программа передает на управляющий сервер следующие данные:

- информацию об IMEI-идентификаторе зараженного устройства;

- сведения о MAC-адресе Wi-Fi-адаптера;

- наименование производителя устройства;

- версию операционной системы.

В ответ троянец получает задания для показа рекламы, а именно:

- добавить ярлык на домашний экран ОС;

- показать рекламный баннер;

- открыть ссылку в браузере или в каталоге Google Play.

Также Android.Slicer.1.origin может автоматически устанавливать бесплатные приложения и покупать платное ПО из каталога Google Play. Троянец реализует эту функцию, если в системном каталоге /system/bin находится файл с именем .run-us (является троянцем Android.Rootkit.40, который представляет собой аналог утилиты su).

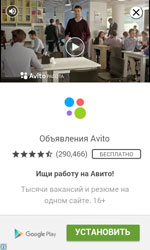

Для этого Android.Slicer.1.origin открывает заданную страницу приложения в Google Play, после чего при помощи Android.Rootkit.40 от имени root запускает стандартную системную утилиту uiautomator, предназначенную для тестирования графического интерфейса разработчиками ПО. С ее использованием при помощи команды «uiautomator dump имя_файла» создает файл, в который в формате xml заносит информацию обо всех окнах и элементах управления, видимых в данный момент на экране.

Затем троянец ищет в этом файле следующие идентификаторы:

- com.android.vending:id/buy_button (соответствует кнопкам «Установить» и «Купить»);

- com.android.vending:id/continue_button (соответствует кнопке «Продолжить»).

Далее при помощи команды «input tap X Y» (где X и Y – координаты середины нужной кнопки), самостоятельно нажимает на кнопку до тех пор, пока соответствующий элемент интерфейса присутствует на экране. Таким образом, Android.Slicer.1.origin может автоматически установить любое бесплатное приложение из Google Play, а также купить в нем платную программу или игру. Однако выполнить это троянец может лишь на устройствах, работающих под управлением Android 4.3, т. к. идентификаторы нужных кнопок присутствуют только в ОС Android 4.3 и выше, а Android.Rootkit.40 не может работать на устройствах с активным SELinux (Android 4.4 и выше).