SHA1:

- 803a0de1b2f4db33ec6c901d879ad267b63ab700

Тронец-загрузчик, обычно распространяющийся с майнером Trojan.BtcMine.1541. Выполнен в виде исполняемого файла Bot.exe.

При запуске создает свою копию в папке %APPDATA%\\Roaming\\Windows и обеспечивает собственную автозагрузку с использованием следующих способов:

- создает задачу в Планировщике задач Windows (имя задачи "\\System\\SecurityServiceUpdate");

- с помощью создания ярлыка в папке автозагрузки;

- модификацией ключа реестра [HKCU\\SOFTWARE\\Microsoft\\Windows\\CurrentVersion\\Run] 'Webhost'.

Если при сборке троянца была указана ссылка на iplogger, отправляет на указанный адрес GET-запрос со следующим значением User-Agent:

- "Mozilla/5.0 (Windows NT 10.0; WOW64; rv:53.0) Gecko/20100101 Firefox/53.0".

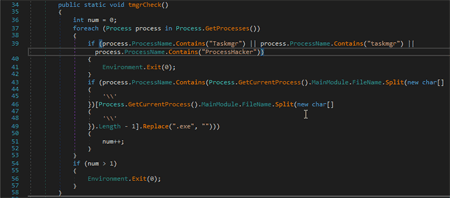

В отдельном потоке троянец перебирает список запущенных процессов. При обнаружении процессов, в имени которых присутствует подстрока "Taskmgr", "taskmgr", "ProcessHacker", либо строка, соответствующая имени исполняемого файла троянца, он завершает свою работу.

На адрес, хранящийся в теле троянца, в отдельном потоке отсылается GET-запрос вида "http://<cnc_addr>/?hwid=<hwid>", где <cnc_addr> - адрес управляющего сервера, <hwid> - серийный номер жесткого диска с системным разделом. В ответ на данный запрос сервер может прислать список команд для выполнения. Команды разделяются символом ' | '. Троянец умеет выполнять две команды: обновление и скачивание произвольного файла с его последующим запуском.

В случае получения команды обновления троянец удаляет файл winhost.exe из своей папки и скачивает на его место файл по ссылке из команды. В случае получения второй команды троянец скачивает указанный файл и запускает его.

После выполнения команды троянец отсылает GET-запрос вида "http://<cnc_addr>/?hwid=<hwid>&completed=<c>", где <cnc_addr> - адрес управляющего сервера, <hwid> - серийный номер жесткого диска с системным разделом, <c> - параметр из выполненной команды.