SHA1:

- 867e46870da05629f6930bccc969bab804950d81

Вторая версия троянца-стилера Trojan.PWS.Stealer.19490, самоназвание — N0F1L3v2. Написан на языке С#, не упакован.

В качестве HWID троянец использует серийный номер жесткого диска, на котором располагается системный раздел. В папке %TEMP% стилер создает папку с именем, эквивалентным HWID, а в ней — вложенные папки с именами "Browsers", "Wallets", "Files" и "Directory".

Троянец похищает файлы cookies, сохраненные пароли, данные автозаполнения форм (включая номера банковских карт) из браузеров Chrome, Opera, Kometa, Orbitum, Comodo Dragon, Amigo и Torch. Похищенная информация записывается в файлы "Passwords.txt", "Cookie.txt", "CC.txt" и "Autofill.txt".

Создает копию хранящихся на Рабочем столе Windows файлов с расширениями “.txt", ".doc", ".docx", ".log" в подкаталоге "Desktop" созданного ранее каталога "Files". Создает вложенную папку "FileZilla" в ранее созданной папке "Files", пытается скопировать в нее файлы "%APPDATA%\\Filezilla\\filezilla_recentservers.xml" и "%APPDATA%\\Filezilla\\filezilla_sitemanager.xml".

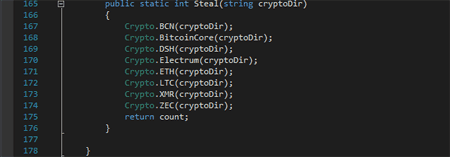

Пытается украсть файлы кошельков различных криптовалют и в случае успеха копирует их в ранее созданную папку "Wallets":

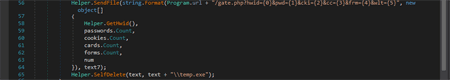

Затем все полученные данные упаковываются в архив и пересылаются на управляющий сервер: